ความมั่นคงปลอดภัยไซเบอร์ในยุคควอนตัมกับแผนพัฒนาการเศรษฐกิจและสังคมแห่งชาติ

เมื่อวันที่ 19 ธ.ค. 66 ศูนย์เทคโนโลยีอิเล็กทรอนิกส์และคอมพิวเตอร์แห่งชาติ สำนักงานพัฒนาวิทยาศาสตร์ และเทคโนโลยีแห่งชาติ (สวทช.) ร่วมกับ สำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (สกมช.) และสถาบันนโยบายสาธารณะและการพัฒนา สำนักงานสภาการเศรษฐกิจและสังคมแห่งชาติ (สศช.) จัดกิจกรรมเสวนา “เมื่อคอมพิวเตอร์ควอนตัมไล่ล่าคุณ: ยุทธศาสตร์การยกระดับความมั่นคงปลอดภัยไซเบอร์ในยุคควอนตัม”

ซึ่งในการเสวนานี้สถาบันนโยบายสาธารณะและการพัฒนาได้นำประเด็นความรู้เกี่ยวกับเทคโนโลยีควอนตัมโดยเฉพาะคอมพิวเตอร์ควอนตัมมาช่วยในการขับเคลื่อนหมุดหมายในแผนพัฒนาการเศรษฐกิจและสังคมแห่งชาติ

ทำไมต้องเตรียมการเข้าสู่ยุคควอนตัม

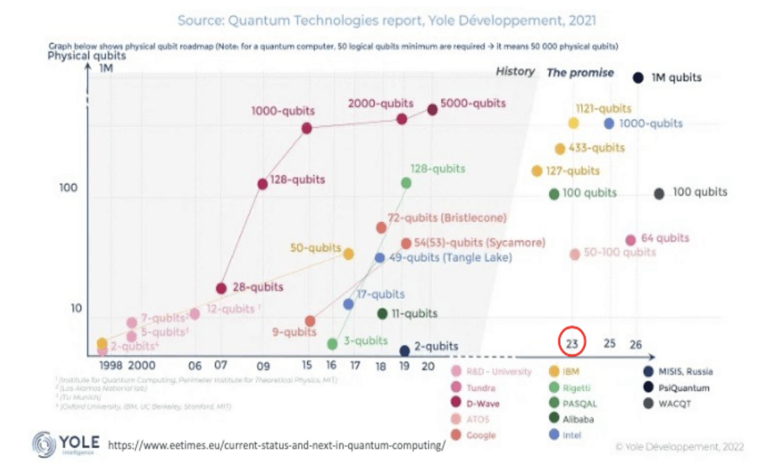

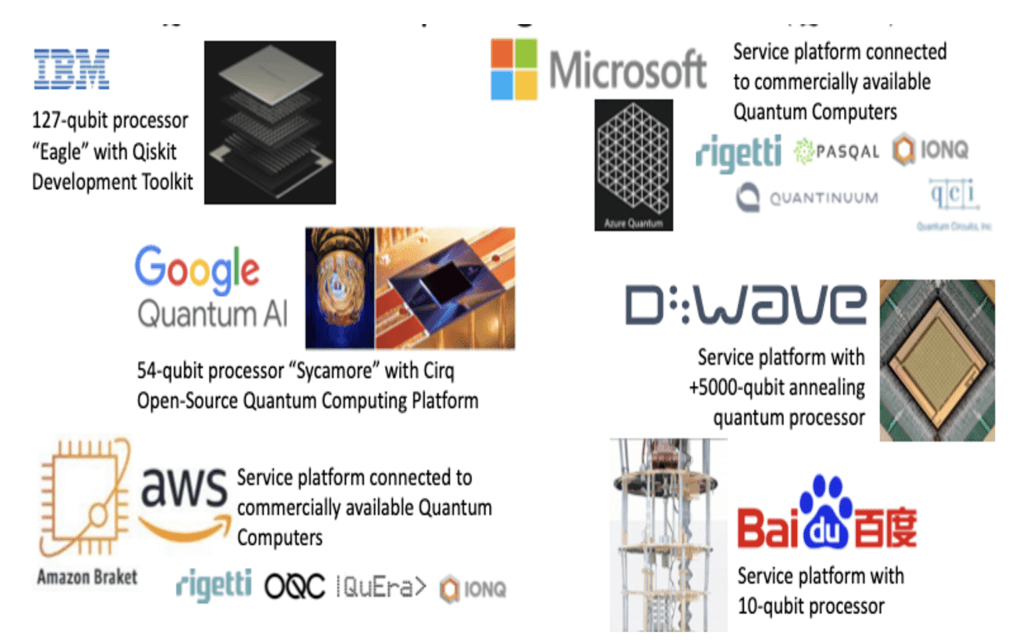

ปี พ.ศ. 2566 ถือเป็นอีกหนึ่งปีที่เห็นได้ชัดถึงการเพิ่มจำนวนคิวบิท (qubit) ของชิปประมวลผลควอนตัมและการพัฒนาการให้บริการคอมพิวเตอร์ควอนตัม (Quantum Computing as a Service: QaaS) จากหลากหลายบริษัท ไม่ว่าจะเป็น IBM, Microsoft, Amazon, Google, D Wave และ Baidu ซึ่งเมื่อผนวกเข้ากับอัลกอริทึม (algorithm) ของ Peter Shor แล้ว ได้เห็นถึงศักยภาพในการใช้คอมพิวเตอร์ควอนตัมถอดรหัสข้อมูลต่าง ๆ ได้อย่างรวดเร็ว ทำให้ผู้ไม่หวังดีที่จะใช้ประโยชน์เริ่มเก็บรวบรวมข้อมูลที่เข้ารหัสไว้แล้วจากแหล่งต่าง ๆ ไม่ว่าจะถูกเก็บไว้ ในคลาวด์ เครื่องคอมพิวเตอร์ และอุปกรณ์พกพา หรือแม้กระทั่งข้อมูลที่อยู่ระหว่างการส่งผ่านเครือข่ายสื่อสาร เพื่อหวังที่จะถอดรหัสข้อมูลเหล่านั้นเมื่อคอมพิวเตอร์ควอนตัมมีศักยภาพเพียงพอในอนาคตอันใกล้

รูปที่ 1 แนวโน้มของจำนวนคิวบิทที่เพิ่มขึ้นในแต่ละปีจากผู้พัฒนาคอมพิวเตอร์ควอนตัม

ความกังวลในเรื่องการปกป้องข้อมูลเห็นได้ชัดขึ้นเมื่อทาง World Economic Forum ได้มีการถกประเด็นนี้ในพฤษภาคมที่ผ่านมารวมไปถึงสื่อมวลชนอย่างหนังสือพิมพ์ The New York Times และ The Japan Times ได้ออกบทความเมื่อตุลาคมที่ผ่านมาในเรื่องการแข่งขันเพื่อสร้างความมั่นคงปลอดภัยด้านข้อมูลสำหรับคอมพิวเตอร์แห่งอนาคตหน่วยงานด้านความมั่นคงปลอดภัยไซเบอร์ของสหราชอาณาจักรเองก็ยังได้ออกเอกสารเผยแพร่ขั้นตอนในการเตรียมตัวในเรื่องดังกล่าวเมื่อพฤศจิกายนที่ผ่านมา

รูปที่ 2 ตัวอย่างบริษัทที่ให้บริการคอมพิวเตอร์ควอนตัม

เตรียมตัวอย่างไร

ทางสหรัฐฯ ถือเป็นประเทศหนึ่งที่ได้มีการเตรียมตัวอย่างเป็นแบบแผน โดยจะเห็นได้ชัดจากบันทึกข้อตกลง (Memorandum) ลงวันที่ 18 พฤศจิกายน 2565 ที่ส่งออกจากสำนักงานบริหารของประธานาธิบดีของสหรัฐไปยัง 21 หน่วยงานเพื่อให้เตรียมการในเรื่อง Post–Quantum Cryptography ซึ่งจะเกี่ยวข้องกับการทำบัญชีข้อมูลและวิธีการเข้ารหัสข้อมูลที่ใช้อยู่ การสร้างมาตรฐานการเข้ารหัสข้อมูลชนิดใหม่ การปรับปรุงวิธีการเข้ารหัสข้อมูล และการเตรียมงบประมาณสนับสนุน

นอกจากนี้ยังพบว่าเวปบราวเซอร์อย่าง Google Chrome รุ่น 116 เป็นต้นไปก็ได้เริ่มให้ทดลองใช้การรับส่งข้อมูลแบบ TLS1.3 Hybridized Kyber Support ซึ่งเป็นการนำวิธีการเข้ารหัสข้อมูลแบบหนึ่งที่ปกป้องจากการใช้คอมพิวเตอร์ควอนตัมมาช่วยถอดรหัสแล้ว

ความเชื่อมโยงกับหมุดหมายของการพัฒนาประเทศ

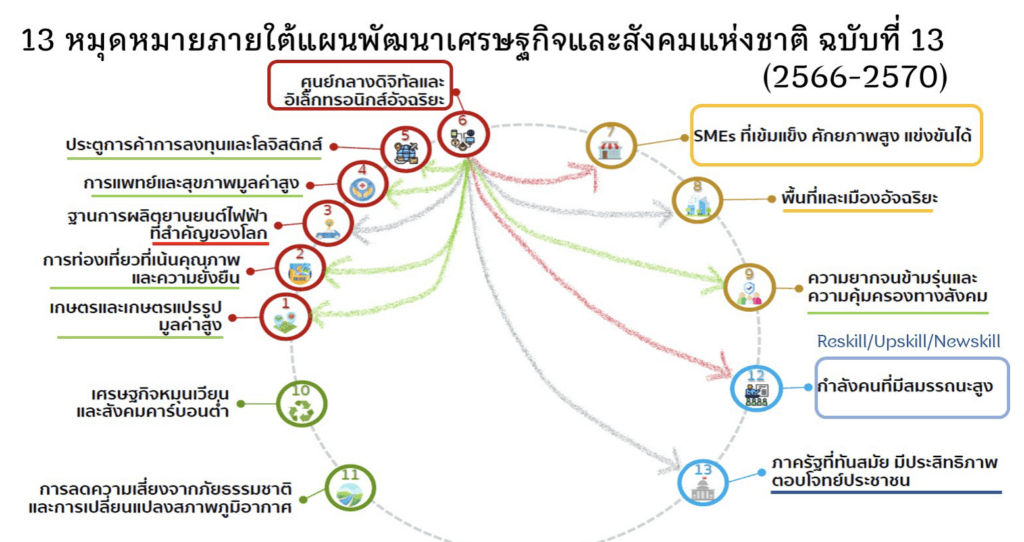

เมื่อมาพิจารณาที่แผนพัฒนาการเศรษฐกิจและสังคมแห่งชาติแล้วก็จะพบว่าความมั่นคงปลอดภัยไซเบอร์จะเกี่ยวข้องโดยตรงกับ. หมุดหมายที่ 6 “ความเป็นศูนย์กลางดิจิทัลและอิเล็กทรอนิกส์อัจฉริยะ” ซึ่งจะต้องมีความเชื่อมโยงไปยังหมุดหมายอื่นๆ ที่เกี่ยวข้องทั้งทางตรงและทางอ้อมที่เกี่ยวข้องกับการสร้างหรือใช้ประโยชน์จากเทคโนโลยีนี้ เพื่อให้เกิดการพัฒนาในมิติอื่นไปพร้อมกัน และ จะช่วยยกระดับความสามารถในแข่งขันของประเทศไปในตัวได้ด้วย หมุดหมายที่เกี่ยวข้องจะได้แก่

หมุดหมาย 1 “เกษตรและเกษตรแปรรูปมูลค่าสูง”

หมุดหมาย 2 “การท่องเที่ยวที่เน้นคุณภาพและความยั่งยืน”

หมุดหมาย 3 “ฐานการผลิตยานยนต์ไฟฟ้าที่สำคัญของโลก”

หมุดหมาย 4 “การแพทย์และสุขภาพมูลค่าสูง”

หมุดหมาย 5 “ประตูการค้าการลงทุน และโลจิสติกส์”

หมุดหมาย 7 “SMEs ที่เข้มแข็ง ศักยภาพสูง และแข่งขันได้” ซึ่งหากมาผนวกเข้ากับกระบวนการสนับสนุนการจัดซื้อจากภาครัฐที่มีให้กับ SMEs ก็จะช่วยให้หมุดหมายนี้สำเร็จได้ง่ายขึ้น

หมุดหมาย 8 “พื้นที่และเมืองอัจฉริยะ”

หมุดหมาย 9 “ความยากจนข้ามรุ่นและความคุ้มครองทางสังคม”

หมุดหมาย 12 “กำลังคนที่มีสมรรถสูง” ซึ่งสามารถทำได้ผ่านการ Reskill/Upskill/Newskill

หมุดหมาย 13 “ภาครัฐที่ทันสมัย มีประสิทธิภาพ และตอบโจทย์ประชาชน”

รูปที่ 3 รูปแสดงหมุดหมายภายใต้แผนพัฒนาเศรษฐกิจและสังคมแห่งชาติ ฉบับที่ 13